はじめまして。

ヤフーSOCの中村です。

みなさんは、SOCという言葉をご存じでしょうか?

サイバーセキュリティの重要性が強く求められるようになった近年、このSOCという言葉を耳にすることも多くなっているように思います。

その一方で「SOCとは何か」「具体的に何をしているのか」といった部分は、まだあまり知られていないように感じています。

今回は「SOCとは何か」、そして「ヤフーSOCでは具体的にどんな活動をしているのか」を少しでもみなさんに知ってもらえるよう、ご紹介したいと思います。

SOCとは

ヤフーSOCの話をする前に、一般的なSOCについてお話ししましょう。

「Security Operation Center」の頭文字を取って、SOC(ソック)と読みます。

近頃、その重要性が注目され、さまざまな企業で設置・構築が進められているセキュリティ組織の1つです。

なぜSOCは注目されているのでしょうか。その背景には、サイバー攻撃が巧妙化していることがあります。

かつてのサイバーセキュリティでは、攻撃の手口をパターン化し、それに合致したものを攻撃とみなして防ぐ、という思想のもと防御策が構成されてきました。指名手配リストを作るようなイメージです。

しかし、攻撃者も高い技術と知識を持った人間。従来にはない攻撃方法を開発して挑んできます。

新しい攻撃手法が観測されると、防御側はそれに対応したパターンを作り、再発を防ぎます。

こうして攻防のいたちごっこがはじまり、攻撃の手口がどんどん巧妙化していきました。

このいたちごっこには非常に大きな問題があります。「初めての攻撃手段には、気付くことすらできず敗北する」という、防御側が圧倒的に不利な問題です。

これに対抗するため、防御側にも新しい考え方が生まれます。

『巧妙な攻撃は止められない。なら被害を防ごう。そのためには何よりもまず攻撃を発見することが必要だ』

SOCの誕生です。

高度な攻撃による被害を防ぐため、いち早く異常を見つけ出す組織がSOCです。だから、攻撃が巧妙化した現代において重要視されているのです。

SOCの使命は「インシデント(=サイバーセキュリティ上やばいこと)およびその予兆を見つける」こと。

その使命を果たすため、SOCは主に3つの仕事を行います。

監視・分析・報告です。

警察官を想像してみてください。

彼らの使命は市民の安全を守ること。そのために日頃は防犯活動を、事件の際には捜査も行います。

犯人のプロファイリング、犯行の動機、事件の経緯、放置したらどんな被害が続くのか。捜査の過程で監視カメラを利用することはありますが、常に市民を見張るような使い方をすることはないでしょう(行き過ぎた捜査活動や権限行使をすれば、警察官とて違法になります)。

SOCも似ています。

ネットワーク上に監視の仕組みを入れてサイバー攻撃の前兆を発見・抑止したり、インシデントが起きたときにはどこから侵入されたのか、情報漏洩などの被害が起きていないか、といったことをログ(記録)から分析するのがSOCの仕事です。

ただひたすらモニターを眺めているだけの監視のイメージとは、全く異なります。

刑事ドラマみたいで楽しそうな仕事じゃありませんか?

ちなみに、同じセキュリティの重要組織として、CSIRT(シーサート)という組織もあります。

不幸にも攻撃を受けてしまったとき、その対処に当たり、可能な限り被害を最小限に抑えるのがCSIRTの主な業務です。これはよく「消防/レスキュー」に喩えられます。

警察と消防が連携して事態に当たるように、SOCとCSIRTも協力しながらサイバーセキュリティに従事しています。

ヤフーSOCの仕事

ヤフーSOCで行っている業務、その全てをここでお話しすることはできませんが、大ざっぱに例を挙げれば以下のようなものがあります。

ここから専門用語が頻出してしまいますが、ご容赦ください。

- オフィスネットワークの状態監視・分析

- 業務用PCのセキュリティソフトで検知があれば状況を確認

- 不審なURL(詐欺広告など)への通信が発生すれば確認

- スパムメールの着信があれば確認

- サーバーシステムの状態監視・分析

- 重要データベースへのアクセス確認

- 通信量の大幅な増加を検知した際の確認

- 外部からの攻撃を検知したときの確認と対処

- 新しい監視・分析手法の導入

- より効果的な監視・分析手法があれば導入を検討する。最近であればEDRや機械学習型の製品など

- 組織上層部へのレポート報告

- 監視領域の拡大

- 新しい技術に対するセキュリティ対策の整備。例えばDockerコンテナなど

基本業務である監視・分析・報告はもちろんのこと、ヤフーSOCでは新しい監視領域の開拓も行っています。

これはセキュリティプランニングとでも言うべき業務で、一般的なSOCではあまり扱われない、ヤフーSOC固有の業務でしょう。

ヤフーではSOCが持つ知識と専門性を生かし、セキュリティ強化のために積極的に新規開拓や問題提起に取り組んでいるのです。

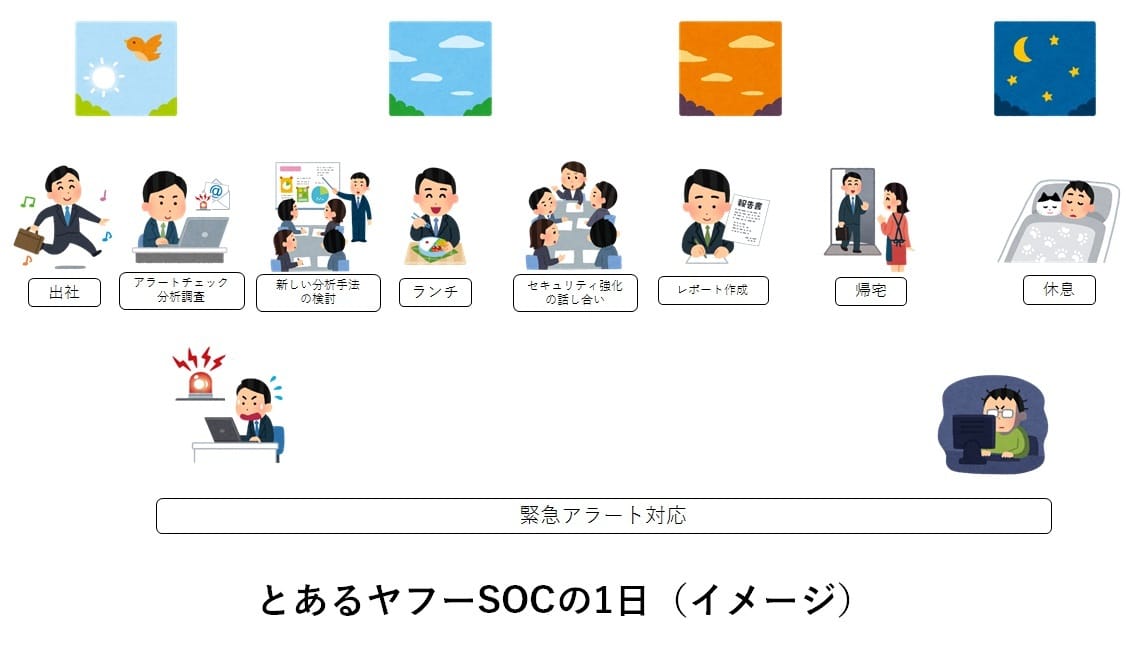

まだイメージしにくいと思いますので、簡単にシミュレーションしてみましょう。

まず、朝は他の社員と同じようにオフィスに出社します。席に着いて、会社から貸与されている業務用PCを起動します。

最初はメールチェックです。

各セキュリティ機材から、メールでアラート通知が入っています(緊急性の高いものは電話通知などもあります)ので、まずはそれらの状況を確認します。

具体的には、下記のようなものが通知されています。

- 不審な宛先、通信、ファイル

- フィッシングサイトへのアクセス

- スパムメールに添付されたマルウェア

- 多数の認証失敗

- 大幅な通信量の増加

- 攻撃の兆候

- ポートスキャン

- ブルートフォース

- DoS

- XSS

- SQLインジェクション

通知が教えてくれるのは、あくまで「見つかった事実」だけです。なので、最終的にどうなったのかを分析していきます。

ここではスパム添付マルウェア発見の通知がきていたとしましょう。

通知はあくまでマルウェア発見の報に過ぎませんから、感染したのか、被害は発生したのかを調べる必要があります。

スパムは多くの場合、実際に添付ファイルを開かなければ感染することはありません。そのため、受信者がファイルを開いたどうかが焦点になってきます。

そこで、

- セキュリティソフトが反応していないかを調査

(ファイルが開かれていれば、セキュリティソフトが駆除の動きをしている可能性があるため) - 不審な通信が発生していないか、ネットワーク機器の通信ログを調べる

- 受信者本人にメールを開封していないか、添付ファイルを開いていないか、ヒアリング

といった感じに調査を進めます。

たいていは、受信者が事前にスパムメールと気付いて削除してくれていたり、そもそも着信前にセキュリティ機器やメールシステムが反応してスパム処理されて、事なきを得ていることがわかります。

こういった調査から「被害なし」と判断されれば、次は原因や対策の調査に移ります。

スパムメールのケースでは、以下のような対策が案として出されるでしょう。

(なお、実際に対策を採択・実行するのはCSIRTで、SOCは対策案の提示までです)

- 送信元のメールアドレスを拒否する

- 添付マルウェアの通信先をブロックする

ここまできて、対応としてはようやく一区切りとなります。

発生した状況などは記録を残しておき、後日レポートを作成して報告します。

安心が確認できれば、新手法の導入や監視領域拡大の業務に入ります。

調査には労力がかかるので、少しでも負担を減らすにはどうしたら良いか、あるいはより精度の高い分析手法はないか、などを考えます。

また、セキュリティ対策の強化が見込める部分がないか、強化するには何をすべきか、などを他部門と協議したりします。

こうした業務をこなし、夜はもちろん帰宅します。

仕事を忘れてゆっくりリラックス。といきたいところですが、残念ながらインシデントは昼夜問わず発生します。

頻度は決して多くありませんが、必要とあれば夜間でも調査・対応を行うことがあります。

24時間/365日。ヤフーユーザーと社員の安全・安心のために、ヤフーSOCは奮闘しているのです。

ところで、ヤフーは自社内にSOCを組織し、社員がメンバーを勤めています。

当然でしょ、と思われるかもしれませんが、SOCにはサイバーセキュリティやネットワークに関する知識など高い専門性が求められるため、自社内で組織することが難しい場合があります。前述の24時間/365日の対応も難易度の高い要求です。

こうした場合には外部のセキュリティ専門企業に委託する形で、SOCを組織することもあります。

自社内の人員でSOCを組織することを内部SOCと呼び、外部に委託することを外部SOCと呼びます。

それぞれの詳しい説明はここでは省きますが、おおむね以下のようなメリット/デメリットの特徴があります(あくまで内部/外部を比較した特徴です)。

| 内部 | 外部 | 補足 | |

|---|---|---|---|

| スキル | △ | ◯ | 内部では人員のスキルに注意。外部なら最初から専門性を持った人材が期待できる |

| リソース | △ | ◯ | 内部で組織するには人員確保が必須 |

| 対象範囲 | ◯ | △ | リソースにもよるが、内部ならば社内の全てをカバーすることも不可能ではない |

| 対応スピード | ◯ | △ | 関係各所とのコミュニケーションをすばやく行えるため、内部の方が優秀 |

| 対応精度 | ◯ | ✕ | 独自要素の理解などの面で圧倒的に内部が有利 |

| 運用コスト | △ | ✕ |

ヤフーが内部SOCを組織しているのには、もちろん理由があります。

それは、セキュリティ対応の精度とスピードを何よりも重視しているからです。

ヤフーは大規模なネットワーク(オフィス業務用、サービス提供用、など)やインフラを所有しています。これは他の企業にはない、ヤフー独自の特徴と言えます。

特にサービス提供用のインフラでは、多数のサービスシステムが相互連携しながら稼動している上、新サービスのスタートや終了と共に拡張・縮小されるなど、その規模と複雑さ、更新の頻度は他社の比ではないでしょう。

また、「ヤフーならでは」な個性的な構成のシステムもたくさんあります。

これらの特徴を正確に把握してセキュリティを維持することは、外部組織への委託では非常に困難です。

だからこそヤフーは内部SOCを組織し、独自の仕組みに対する深い理解と迅速なコミュニケーションを自社内で行うことで、対応のスピードと精度を高めているのです。

おわりに

今回はセキュリティ組織「SOC」について、一般的なSOCとヤフーSOCのお話をしました。

SOCとはどういうものか、そしてヤフーユーザーと社員の安全を守るために日々尽力していることがお伝えできていれば幸いです。

みなさんに安心してヤフーサービスを使っていただけるよう、ヤフーSOCはこれからも頑張っていきます。

【関連記事】ニアミスだった2人のペンテスターが語る「ここが変だよ、日本のセキュリティ」(外部サイト)

https://japan.zdnet.com/extra/yahoo_201907/35138904/

こちらの記事のご感想を聞かせください。

- 学びがある

- わかりやすい

- 新しい視点

ご感想ありがとうございました